Лента ломится от фотографий Mac Mini и объявлений о сдаче VPS в аренду — только теперь причина не в рендеринге видео и не в майнинге, а в запуске локальных AI‑агентов. OpenClaw за пару недель собрал сотни тысяч звёзд на GitHub, вызвал обсуждения у Cloudflare и тревогу у специалистов по безопасности. Я изучил документацию, ставил OpenClaw и на VPS, и на домашнем Mac Mini: в этой заметке — сжатый, но практический обзор с личным опытом и рекомендациями по безопасности и экономии токенов.

Ключевые темы: что такое OpenClaw, обзор архитектуры (Gateway, Pi, Skills, Memory), как движется сообщение от чата до выполнения команды, реальные минусы, способы защиты и практические советы по запуску на сервере или Mac Mini.

Что происходит с OpenClaw и зачем это нужно?

OpenClaw — это локальный AI‑агент (local AI agent), который живёт на вашем сервере или компьютере и может принимать команды через мессенджеры (Telegram, Discord, Slack и др.), запускать скрипты, работать с файлами, управлять умным домом и уведомлять вас про события. Главная идея — «conversation‑first»: настраивается и управляется через чат, а не через громоздкие конфиги.

Мой опыт: я поднял Gateway на недорогом VPS (2 vCPU / 4 GB), Pi запускал в контейнере, часть skills держал локально. Итог — удобно для автоматизации рутинных задач, но требует осторожности в настройках безопасности и контроля расходов на API‑запросы.

Кому подходит OpenClaw?

Тех, кто хочет локального AI‑ассистента, имеющего доступ к файлам и сервисам.

Тем, кто готов потратить время на настройку правил доступа и песочницование.

Не подходит для «поставил и забыл» без ограничений — без защиты можно получить серьёзные проблемы.

Чем OpenClaw выделяется: ключевые особенности

Conversation‑first — настройка через чат; удобно для небогатых в DevOps пользователей.

Множественный выбор моделей — поддержка Claude, GPT, Gemini, локальных моделей (через Ollama) и пр.

Работает как сервис 24/7 — Gateway как демон, всегда на связи.

Open source (MIT) — прозрачность кода, активное сообщество и реестр skills.

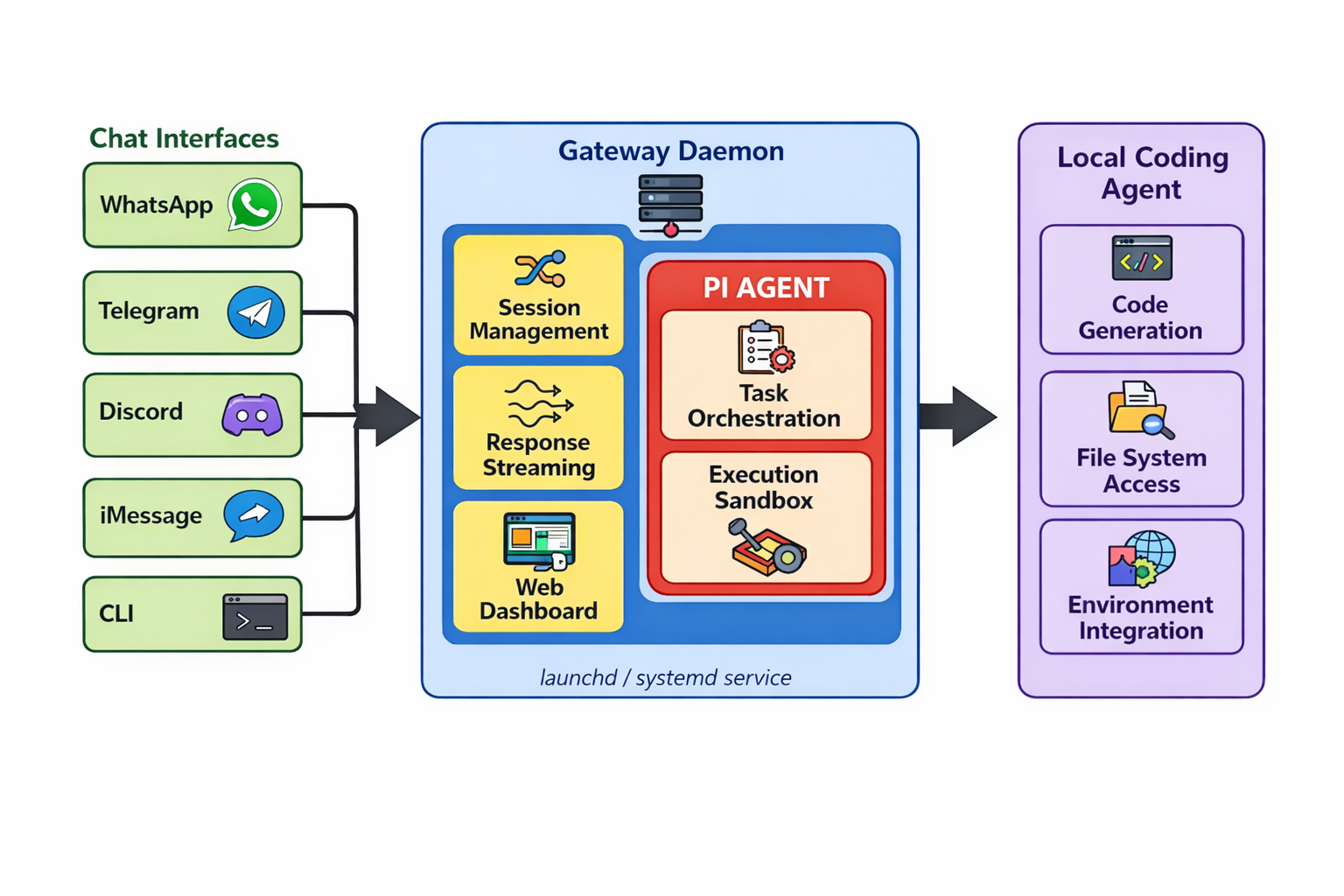

Архитектура: из чего состоит OpenClaw

OpenClaw разделён на несколько явных компонентов — это облегчает понимание и управление:

Gateway (шлюз) — долговечный демон: принимает сообщения из мессенджеров, держит WebSocket control plane, роутит сессии, предоставляет веб‑интерфейс для управления. Обычно ставится как сервис (systemd/launchd).

Pi (агент) — исполнитель: получает промпт от Gateway, отправляет в API выбранной модели и выполняет инструкции локально (shell, файловые операции, HTTP‑запросы и т.д.). Запускается как подпроцесс или контейнер.

Skills (навыки) — модульные расширения: папки со SKILL.md и опциональными скриптами. При совпадении запроса skill подгружается и выполняет заранее описанные шаги.

Memory (память) — набор Markdown‑файлов в ~/.openclaw/workspace/, где хранятся SOUL.md, AGENTS.md, USER.md, MEMORY.md и ежедневные заметки.

Верхнеуровневый взгляд на OpenClaw

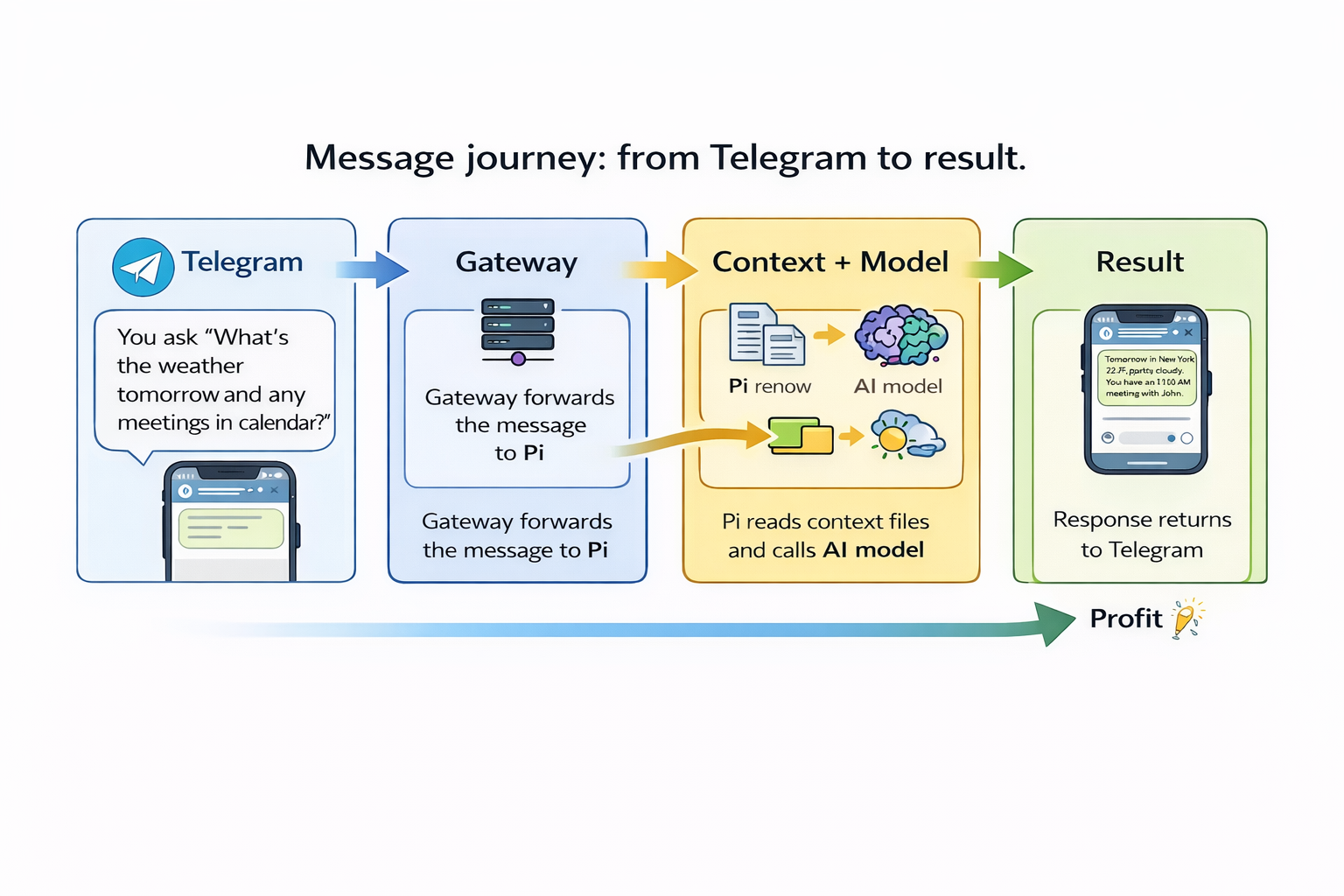

Как сообщение проходит путь от мессенджера до результата

Сообщение из Telegram/Discord попадает в Gateway через соответствующий API.

Gateway определяет сессию и передаёт текст в Pi.

Pi читает контекстные файлы (AGENTS.md, SOUL.md, USER.md, дневники в memory/).

Формируется промпт с контекстом и отправляется в выбранную модель.

Модель возвращает структурированные инструкции, Pi парсит их и составляет список локальных команд.

Pi выполняет команды на хосте (в рамках настроенных ограничений/песочницы).

Результат возвращается через Gateway в чат пользователю.

Пример вызова агента

Память агента: как и где OpenClaw хранит данные

Вместо памяти в контекстном окне OpenClaw сохраняет персистентный контекст в Markdown‑файлах в ~/.openclaw/workspace/. Это простое и прозрачное решение, но требует управления:

SOUL.md — «личность» агента: тон, манера общения, ограничения.

AGENTS.md — правила поведения агента (что разрешено делать автоматически, что требует подтверждения).

USER.md — данные о пользователе: предпочтения, роль, база фактов.

MEMORY.md — долгосрочные заметки и важные решения.

memory/YYYY-MM-DD.md — ежедневник: краткие записи, которые загружаются для текущей и прошлой даты.

Практические советы по работе с памятью

Делайте бэкапы каталога workspace и храните их в зашифрованном хранилище или в приватном git‑репозитории (git‑ignore для чувствительных ключей).

Обрезайте контекст перед отправкой в модель — экономия токенов и снижение задержек.

Настройте правила сохранения («только после подтверждения»), чтобы агент не писал всё подряд в MEMORY.md.

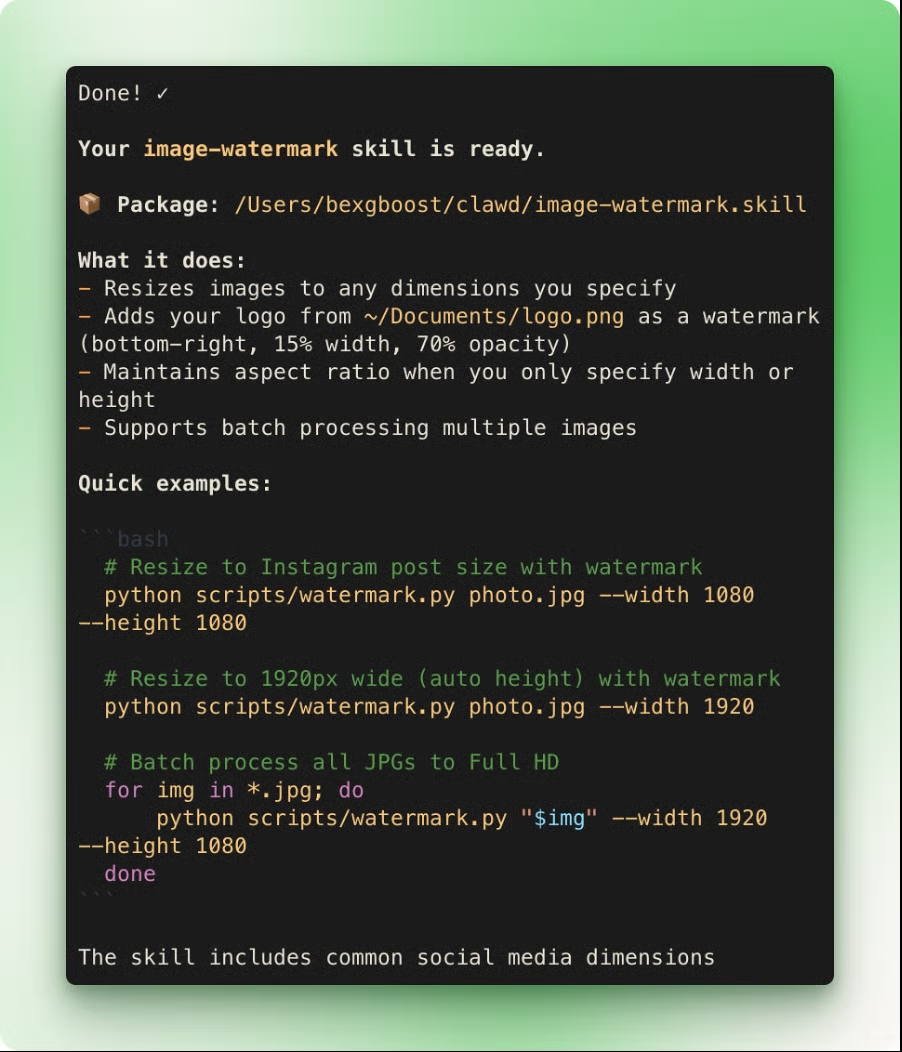

Skills: что это и как писать свои

Skills превращают OpenClaw из «умного чата» в инструмент, который действительно делает вещи. Это папка с SKILL.md, метаданными и опциональными скриптами:

skills/my-skill/

SKILL.md # Описание + инструкции

helper.py # Вспомогательный скрипт (опционально)Пример фронтматтера YAML:

name: github

description: Interact with GitHub using the gh CLI.

metadata: {"openclaw":{"requires":{"bins":["gh"]}}}Поле requires.bins служит как gating: если нужный бинарник отсутствует, skill не активируется. OpenClaw может генерировать skeleton skill из вашего описания — попробуйте дать агенту задачу и сказать «запомни как skill».

Мой лайфхак: тестируйте скрипты локально и подключайте skills через CI, если собираетесь делиться ими в ClawHub.

Пример SKILL.md

Проактивность: агент, который сам пишет первым

OpenClaw умеет инициировать сообщения (heartbeat, cron). Это удобно для напоминаний и мониторинга.

Конфигурация heartbeat в JSON:

{

"agents": {

"defaults": {

"heartbeat": {

"every": "15m",

"activeHours": { "start": "06:00", "end": "23:00" }

}

}

}

}Пример cron‑задачи:

# Утренняя подборка, каждый день в 9:00

openclaw cron add --name "Утро" --cron "0 9 * * *"

--message "Погода, календарь, важные письма, результат Лиги Чемпионов"Совет из практики: разделяйте уведомления по приоритетам и для критичных задач используйте отдельный канал/номер, чтобы снизить риск утечек в группах.

Безопасность и ограничения: что нужно знать

OpenClaw — это AI с доступом к shell: потенциал пользы велик, но и риски реальны. Ниже — основные уязвимости и практические меры защиты.

Риски

Открытый Gateway: веб‑панель, доступная публично, может привести к компрометации учётных данных.

Prompt injection: вредоносные сообщения в групповом чате могут заставить агента раскрыть файлы или выполнить команды.

Самостоятельные действия агента: удаление файлов, изменение конфигов, бесконтрольные изменения окружения.

Утечки данных: агент может отправить приватные файлы в публичный чат.

Практические меры защиты

Ограничьте доступ к Gateway: пробрасывайте только локальные порты, используйте обратный прокси (nginx) с basic auth / OAuth либо ставьте VPN/SSH‑туннель.

Песочница: запускайте Pi в Docker с ограничениями (read‑only для workspace, лимиты CPU/RAM). Режимы: off / non-main / all и параметры доступа workspace: none / ro / rw.

DM Policy и allowFrom: белый список пользователей и подтверждение при спаривании новых номеров/аккаунтов.

Запуск на отдельном железе: VPS, Raspberry Pi или отдельный Mac — не запускайте на рабочей машине с важными проектами.

Логи и мониторинг: включите аудит команд и пересылайте логи на удалённый лог‑сервер для анализа.

Минимизируйте права: запускайте агента под выделенным юзером с минимальными правами на FS и сеть.

Мой практический чеклист перед запуском в прод‑режиме:

Ограничить Gateway до localhost + nginx + auth.

Pi в Docker, workspace — ro, критичные директории вне досягаемости.

Включить DM policy и allowFrom, отключить автоматические действия без подтверждения.

Настроить резервное копирование workspace и мониторинг логов.

Что ещё важно знать: минусы и стоимость

Стоимость токенов: автоматизация подразумевает постоянные запросы к LLM — ежемесячные расходы от ~$30 до $150 в зависимости от интенсивности. Совет: используйте подписки на модели (Claude Max, ChatGPT Plus и др.) для предсказуемой платы.

Задержка: простые операции занимают 10–30 секунд, сложные — минуты; не заменит локальные bash‑скрипты по скорости.

Границы "сделай/расскажи": агент не всегда верно определяет намерение пользователя и может перейти к действию вместо объяснения. Решение — требовать подтверждение перед выполнением опасных команд.

Иногда залипает: неправильные циклы поиска или бесконечные операции — перезапуск решает проблему.

Память может потеряться: модели могут не записать данные в файлы; проверяйте и автоматизируйте подтверждение записи.

Стоит ли запускать OpenClaw?

Кратко — стоит, если вы:

готовы инвестировать время в настройку безопасности и песочницу;

хотите локального ассистента с доступом к файлам и сервисам;

принимаете возможные расходы на API и паузы в ответах.

Не стоит, если вы хотите «поставил и забыл» без контроля или ожидаете мгновенных ответов/выполнения без задержек.

Практическая памятка перед установкой

Выберите хост: отдельный VPS или отдельный Mac/Mini/RPi.

Настройте firewall и прокси, закройте веб‑панель наружу.

Планируйте бюджет токенов/подписки моделей.

Протестируйте skills в изолированной среде перед подключением к рабочим данным.

Надеюсь тебе понравилось. Лучшая благодарность - это твоя подписка на мой Telegram-канал 😊

Полезные ссылки

Документация OpenClaw — полная, но иногда устаревает на фоне быстрого роста проекта.

Комментарии (0)

Войдите или зарегистрируйтесь, чтобы оставить комментарий

Загрузка комментариев…